Dans une étude réalisée par l’équipe de Threat Intelligence du groupe Outpost24 (Kraken Labs), propriétaire de SpecOps, éditeur de solutions de gestion des mots de passe et d’authentification dévoile une vue d’ensemble complète du paysage actuel du vol d’identifiants, mettant en lumière la sophistication et la persistance de ces menaces.

Des mots de passe tels que 123456, admin et password apparaissent encore avec une régularité déprimante. Parmi le milliard de mots de passe analysés, certains termes de base courants sont apparus des millions de fois. Malgré les incitations à créer des mots de passe uniques, les données ci-dessous montrent que les utilisateurs finaux continuent d’utiliser des termes de base faibles et faciles à deviner pour construire leurs mots de passe. Des mots comme guest et student suggèrent que de nombreux utilisateurs conservent ou réutilisent des mots de passe temporaires, tels que ceux attribués pour des formations ou un premier jour d’utilisation. On observe également une utilisation fréquente de motifs de clavier comme qwerty et azerty. La longueur de huit caractères est la plus courante, ce qui reflète probablement l’exigence fréquente pour les utilisateurs finaux de créer un mot de passe d’au moins huit caractères.

Parmi le milliard de mots de passe volés par des logiciels malveillants qui ont été analysés, près d’un quart (230 millions) peuvent être considérés comme complexes. Cela signifie qu’ils répondraient aux exigences standard définies par de nombreuses organisations.

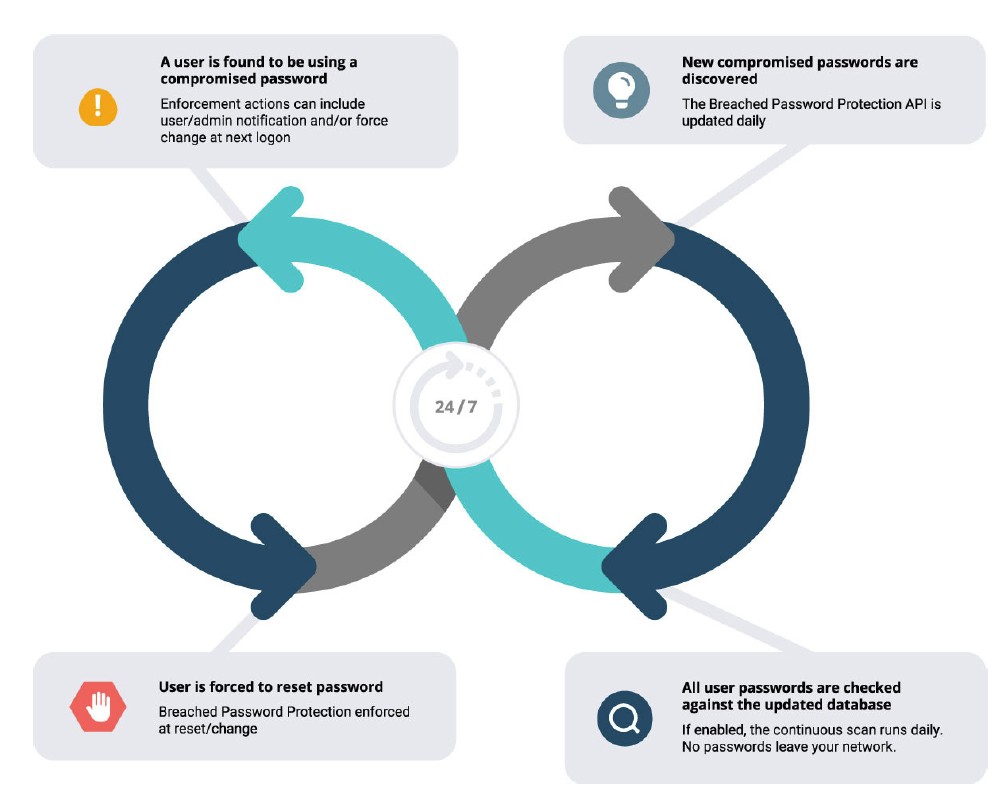

Dans une autre partie, le rapport explique les méthodes utilisées pour voler les identifiants et propose des moyens de remédier au problème en mettant en avant un processus qui peut sembler évident.